中培教育是中国软件测评中心(CISP发证机构)的授权培训机构,CISP认证培训直播班每月开班,录播班随报随学。参加培训的学员均可免费获赠:官方指定教材、专家自编讲义、在线题库APP、微信答疑群等服务。更能享受:培训+报名+考试+取证+续证全方位服务。

CISP注册信息安全专业人员认证培训班(2022年开班计划表)

CISP考试为线下考试,全国直辖市和省会城市均设有考点。

CISP考试时长为100分钟,考试题型为100道选择题,答对70道通过。

部分CISP考试试题及答案解析:

1.依据国家标准/T20274《信息系统安全保障评估框架》,信息系统安全目标(ISST)中,安全保障目的指的是:

A、信息系统安全保障目的

B、环境安全保障目的

C、信息系统安全保障目的和环境安全保障目的

D、信息系统整体安全保障目的、管理安全保障目的、技术安全保障目的和工程安全保障目的

答案:D

解释:GB/T 20274 信息系统保障评估框架从管理、技术、工程和总体方面进行评估。

2.以下哪一项是数据完整性得到保护的例子?

A.某网站在访问量突然增加时对用户连接数量进行了限制,保证已登录的用户可以完成操作

B.在提款过程中 ATM 终端发生故障,银行业务系统及时对该用户的账户余额进行了冲正操作

C.某网管系统具有严格的审计功能,可以确定哪个管理员在何时对核心交换机进行了什么操作

D.李先生在每天下班前将重要文件锁在档案室的保密柜中,使伪装成清洁工的商业间谍无法查看

答案:B

解释:A 为可用性,B 为完整性,C 是抗抵赖,D 是保密性。冲正是完整性纠正措施,是 Clark-Wilson 模型的应

用,解决数据变化过程的完整性。

3.进入 21 世纪以来,信息安全成为世界各国安全战略关注的重点,纷纷制定并颁布网络空间安全战略,但各国历史、

国情和文化不同,网络空间安全战略的内容也各不相同,以下说法不正确的是:

A.与国家安全、社会稳定和民生密切相关的关键基础设施是各国安全保障的重点

B.美国尚未设立中央政府级的专门机构处理网络信息安全问题,信息安全管理职能由不同政府部门的多个机构

共同承担

C.各国普遍重视信息安全事件的应急响应和处理

D.在网络安全战略中,各国均强调加强政府管理力度,充分利用社会资源,发挥政府与企业之间的合作关系

答案:B

解释:美国已经设立中央政府级的专门机构。

4.与 PDR 模型相比,P2DR 模型多了哪一个环节?

A.防护

B.检测

C.反应

D.策略

答案:D

解释:PPDR 是指策略、保护、检测和反应(或响应)。PPDR 比 PDR 多策略。

5.以下关于项目的含义,理解错误的是:

A.项目是为达到特定的目的、使用一定资源、在确定的期间内、为特定发起人而提供独特的产品、服务或成果

而进行的一次性努力。

B. 项目有明确的开始日期,结束日期由项目的领导者根据项目进度来随机确定。

C.项目资源指完成项目所需要的人、财、物等。

D.项目目标要遵守 SMART 原则,即项目的目标要求具体(Specific)、可测量(Measurable)、需相关方的一致同

意(Agreeto)、现实(Realistic)、有一定的时限(Timeoriented)

答案:B

解释:据项目进度不能随机确定,需要根据项目预算、特性、质量等要求进行确定。

6.2008 年 1 月 2 日,美目发布第 54 号总统令,建立国家网络安全综合计划(Comprehensive National Cyber security

Initiative,CNCI)。CNCI 计划建立三道防线:第一道防线,减少漏洞和隐患,预防入侵;第二道防线,全面应

对各类威胁;第三道防线,强化未来安全环境.从以上内容,我们可以看出以下哪种分析是正确的:

A.CNCI 是以风险为核心,三道防线首要的任务是降低其网络所面临的风险

B. 从 CNCI 可以看出,威胁主要是来自外部的,而漏洞和隐患主要是存在于内部的

C.CNCI 的目的是尽快研发并部署新技术彻底改变其糟糕的网络安全现状,而不是在现在的网络基础上修修补补

D.CNCI 彻底改变了以往的美国信息安全战略,不再把关键基础设施视为信息安全保障重点,而是追求所有网络

和系统的全面安全保障

答案:A

解释:CNCI 第一个防线针对漏洞进行风险控制,第二个防线针对威胁进行风险控制,总体的目标是降低网络风险。

B、C、D 答案均无法从题干反应。

7.下列对于信息安全保障深度防御模型的说法错误的是:

A.信息安全外部环境:信息安全保障是组织机构安全、国家安全的一个重要组成部分,因此对信息安全的讨论

必须放在国家政策、法律法规和标准的外部环境制约下。

B.信息安全管理和工程:信息安全保障需要在整个组织机构内建立和完善信息安全管理体系,将信息安全管理

综合至信息系统的整个生命周期,在这个过程中,我们需要采用信息系统工程的方法来建设信息系统。保密

注册信息安全专业人员考试模拟考试试卷

3 / 16

C.信息安全人才体系:在组织机构中应建立完善的安全意识,培训体系也是信息安全保障的重要组成部分。

D.信息安全技术方案:“从外而内、自下而上、形成边界到端的防护能力”。

答案:D

解释:D 的正确描述是从内而外,自上而下,从端到边界的防护能力。

8.某用户通过账号、密码和验证码成功登录某银行的个人网银系统,此过程属于以下哪一类:

A.个人网银系统和用户之间的双向鉴别

B.由可信第三方完成的用户身份鉴别

C. 个人网银系统对用户身份的单向鉴别

D.用户对个人网银系统合法性的单向鉴别

答案:C

解释:题干为网银系统对用户的鉴别。

9.Alice 用 Bob 的密钥加密明文,将密文发送给 Bob。Bob 再用自己的私钥解密,恢复出明文。以下说法正确的是:

A.此密码体制为对称密码体制

B.此密码体制为私钥密码体制

C.此密码体制为单钥密码体制

D.此密码体制为公钥密码体制

答案:D

解释:题干中使用到了私钥解密,私钥是公钥密码体制中用户持有的密钥,相对于公钥而言,则为非对称密码体

制,非对称密码体制又称为公钥密码体制。

10.下列哪一种方法属于基于实体“所有”鉴别方法:

A.用户通过自己设置的口令登录系统,完成身份鉴别

B.用户使用个人指纹,通过指纹识别系统的身份鉴别

C.用户利用和系统协商的秘密函数,对系统发送挑战进行正确应答,通过身份鉴别

D.用户使用集成电路卡(如智能卡)完成身份鉴别

答案:D

解释:实体所有鉴别包括身份证、IC 卡、钥匙、USB-Key 等。

11. 为防范网络欺诈确保交易安全,网银系统首先要求用户安全登录,然后使用“智能卡+短信认证”模式进行网上转

账等交易,在此场景中用到下列哪些鉴别方法?

A.实体“所知”以及实体“所有”的鉴别方法

B.实体“所有”以及实体“特征”的鉴别方法

C.实体“所知”以及实体“特征”的鉴别方法

D.实体“所有”以及实体“行为”的鉴别方法

答案:A

解释:题目中安全登录会涉及到账号密码为实体所知,智能卡和短信是实体所有。

12. 某单位开发了一个面向互联网提供服务的应用网站,该单位委托软件测评机构对软件进行了源代码分析、模糊测

试等软件安全性测试,在应用上线前,项目经理提出了还需要对应用网站进行一次渗透性测试,作为安全主管,

你需要提出渗透性测试相比源代码测试、模糊测试的优势给领导做决策,以下哪条是渗透性测试的优势?

A. 渗透测试以攻击者的思维模拟真实攻击,能发现如配置错误等运行维护期产生的漏洞

B.渗透测试是用软件代替人工的一种测试方法,因此测试效率更高

C.渗透测试使用人工进行测试,不依赖软件,因此测试更准确

D.渗透测试中必须要查看软件源代码,因此测试中发现的漏洞更多

答案:A

解释:渗透测试是模拟攻击的黑盒测试,有利于发现系统明显的问题。

13. 软件安全设计和开发中应考虑用户稳私包,以下关于用户隐私保护的说法哪个是错误的?

A.告诉用户需要收集什么数据及搜集到的数据会如何披使用

B.当用户的数据由于某种原因要被使用时,给用户选择是否允许

C.用户提交的用户名和密码属于稳私数据,其它都不是

D.确保数据的使用符合国家、地方、行业的相关法律法规

答案:C

解释:个人隐私包括但不限于用户名密码、位置、行为习惯等信息。

14.软件安全保障的思想是在软件的全生命周期中贯彻风险管理的思想,在有限资源前提下实现软件安全最优防护,

避免防范不足带来的直接损失,也需要关注过度防范造成的间接损失。在以下软件安全开发策略中,不符合软件保密

注册信息安全专业人员考试模拟考试试卷

4 / 16

安全保障思想的是:

A.在软件立项时考虑到软件安全相关费用,经费中预留了安全测试、安全评审相关费用,确保安全经费得到落实

B.在软件安全设计时,邀请软件安全开发专家对软件架构设计进行评审,及时发现架构设计中存在的安全不足

C.确保对软编码人员进行安全培训,开发人员了解安全编码基本原则和方法,确保开发人员编写出安全的代码

D.在软件上线前对软件进行全面安全性测试,包括源代码分析、模糊测试、渗透测试,未经以上测试的软件不

允许上线运行

答案:D

解释:软件的安全测试根据实际情况进行测试措施的选择和组合。

15. 以下哪一项不是工作在网络第二层的隧道协议:

A.VTP

B.L2F

C.PPTP

D.L2TP

答案:A

解释:L2F、PPTP、L2TP 均为二层隧道协议。

16.主体 S 对客体 01 有读(R)权限,对客体 02 有读(R)、写(W)、拥有(Own)权限,该访问控制实现方法是:

A.访问控制表(ACL)

B.访问控制矩阵

C.能力表(CL)

D.前缀表(Profiles)

答案:C

解释:定义主体访问客体的权限叫作 CL。定义客体被主体访问的权限叫 ACL。

17.以下场景描述了基于角色的访问控制模型(Role-based Access Control.RBAC):根据组织的业务要求或管理要求,

在业务系统中设置若干岗位、职位或分工,管理员负责将权限(不同类别和级别的)分别赋予承担不同工作职责的

用户。关于 RBAC 模型,下列说法错误的是:

A.当用户请求访问某资源时,如果其操作权限不在用户当前被激活角色的授权范围内,访问请求将被拒绝

B.业务系统中的岗位、职位或者分工,可对应 RBAC 模型中的角色

C.通过角色,可实现对信息资源访问的控制

D.RBAC 模型不能实现多级安全中的访问控制

答案:D

解释:RBAC 模型能实现多级安全中的访问控制。

18.下面哪一项不是虚拟专用网络(VPN)协议标准:

A.第二层隧道协议(L2TP)

B.Internet 安全性(IPSEC)

C.终端访问控制器访问控制系统(TACACS+)

D.点对点隧道协议(PPTP)

答案:C

解释:TACACS+是 AAA 权限控制系统,不属于 VPN。

19.下列对网络认证协议 Kerberos 描述正确的是:

A.该协议使用非对称密钥加密机制

B.密钥分发中心由认证服务器、票据授权服务器和客户机三个部分组成

C.该协议完成身份鉴别后将获取用户票据许可票据

D.使用该协议不需要时钟基本同步的环境

答案:C

解释:A 错误,因为使用对称密码;B 错误,因为密钥分发中心不包括客户机;D 错误,因为协议需要时钟同步。

三个步骤:

1)身份认证后获得票据许可票据;

2)获得服务许可票据;

3)获得服务。

20. 鉴别的基本途径有三种:所知、所有和个人特征,以下哪一项不是基于你所知道的:

A.口令

B.令牌

C.知识

D.密码

答案:B

解释:令牌是基于实体所有的鉴别方式。

21.在 ISO 的 OSI 安全体系结构中,以下哪一个安全机制可以提供抗抵赖安全服务?

A.加密

B.数字签名

C.访问控制

D.路由控制保密

注册信息安全专业人员考试模拟考试试卷

5 / 16

答案:B

解释:数字签名可以提供抗抵赖、鉴别和完整性。

22. 某公司已有漏洞扫描和入侵检测系统(Intrusion Detection System,IDS)产品,需要购买防火墙,以下做法应当

优先考虑的是:

A.选购当前技术最先进的防火墙即可

B.选购任意一款品牌防火墙

C.任意选购一款价格合适的防火墙产品

D.选购一款同已有安全产品联动的防火墙

答案:D

解释:在技术条件允许情况下,可以实现 IDS 和 FW 的联动。

23.在 OSI 参考模型中有 7 个层次,提供了相应的安全服务来加强信息系统的安全性,以下哪一层提供了保密性、身

份鉴别、数据完整性服务?

A.网络层

B.表示层

C.会话层

D.物理层

答案:A

解释:网络层和应用层可以提供保密性、身份鉴别、完整性、抗抵赖、访问控制服务。

24. 某单位人员管理系统在人员离职时进行账号删除,需要离职员工所在部门主管经理和人事部门人员同时进行确认

才能在系统上执行,该设计是遵循了软件安全哪项原则

A.最小权限

B.权限分离

C.不信任

D.纵深防御

答案:B

解释:权限分离是将一个较大的权限分离为多个子权限组合操作来实现。

25. 以下关于互联网协议安全(Internet Protocol Security,IPSec)协议说法错误的是:

A.在传送模式中,保护的是 IP 负载。

B.验证头协议(Authentication Header,AH)和 IP 封装安全载荷协议(Encapsulating Security Payload,ESP)

都能以传输模式和隧道模式工作。

C.在隧道模式中,保护的是整个互联网协议 IP 包,包括 IP 头。

D.IPSec 仅能保证传输数据的可认证性和保密性。

答案:D

解释:IPSEC 可以提供身份鉴别、保密性、完整性、抗抵赖、访问控制服务。

26. 某电子商务网站在开发设计时,使用了威胁建模方法来分折电子商务网站所面临的威胁,STRIDE 是微软 SDL 中提

出的威胁建模方法,将威胁分为六类,为每一类威胁提供了标准的消减措施,Spoofing 是 STRIDE 中欺骗类的威

胁,以下威胁中哪个可以归入此类威胁?

A.网站竞争对手可能雇佣攻击者实施 DDoS 攻击,降低网站访问速度

B.网站使用 http 协议进行浏览等操作,未对数据进行加密,可能导致用户传输信息泄露,如购买的商品金额等

C.网站使用 http 协议进行浏览等操作,无法确认数据与用户发出的是否一致,可能数据被中途篡改

D.网站使用用户名、密码进行登录验证,攻击者可能会利用弱口令或其他方式获得用户密码,以该用户身份登

录修改用户订单等信息

答案:D

解释:A 属于可用性;B 保密性;C 属于完整性。

27. 以下关于 PGP(Pretty Good Privacy)软件叙述错误的是:

A.PGP 可以实现对邮件的加密、签名和认证

B.PGP 可以实现数据压缩

C.PGP 可以对邮件进行分段和重组

D.PGP 采用 SHA 算法加密邮件

答案:D

解释:SHA 不提供加密,SHA 是摘要算法提供数据完整性校验。

28. 入侵防御系统(IPS)是继入侵检测系统(IDS)后发展期出来的一项新的安全技术,它与 IDS 有着许多不同点,请指

出下列哪一项描述不符合 IPS 的特点?

A.串接到网络线路中

B.对异常的进出流量可以直接进行阻断

C.有可能造成单点故障

D.不会影响网络性能

答案:D保密

注册信息安全专业人员考试模拟考试试卷

6 / 16

解释:IPS 在串联情况下,会影响网络性能。

29. 相比文件配置表(FAT)文件系统,以下哪个不是新技术文件系统(NTFS)所具有的优势?

A.NTFS 使用事务日志自动记录所有文件夹和文件更新,当出现系统损坏和电源故障等问题,而引起操作失败后,

系统能利用日志文件重做或恢复未成功的操作

B.NTFS 的分区上,可以为每个文件或文件夹设置单独的许可权限

C.对于大磁盘,NTFS 文件系统比 FAT 有更高的磁盘利用率

D.相比 FAT 文件系统,NTFS 文件系统能有效的兼容 linux 下 EXT2 文件格式

答案:D

解释:NTFS 不能兼容 EXT 文件系统。

30. 某公司系统管理员最近正在部署一台 Web 服务器,使用的操作系统是 windows,在进行日志安全管理设置时,系

统管理员拟定四条日志安全策略给领导进行参考,其中能有效应对攻击者获得系统权限后对日志进行修改的策略

是:

A.网络中单独部署 syslog 服务器,将 Web 服务器的日志自动发送并存储到该 syslog 日志服务器中

B.严格设置 Web 日志权限,只有系统权限才能进行读和写等操作

C.对日志属性进行调整,加大日志文件大小、延长覆盖时间、设置记录更多信息等

D.使用独立的分区用于存储日志,并且保留足够大的日志空间

答案:A

解释:在多重备份存储情况下,可以防护日志被篡改的攻击(前提非实时同步)

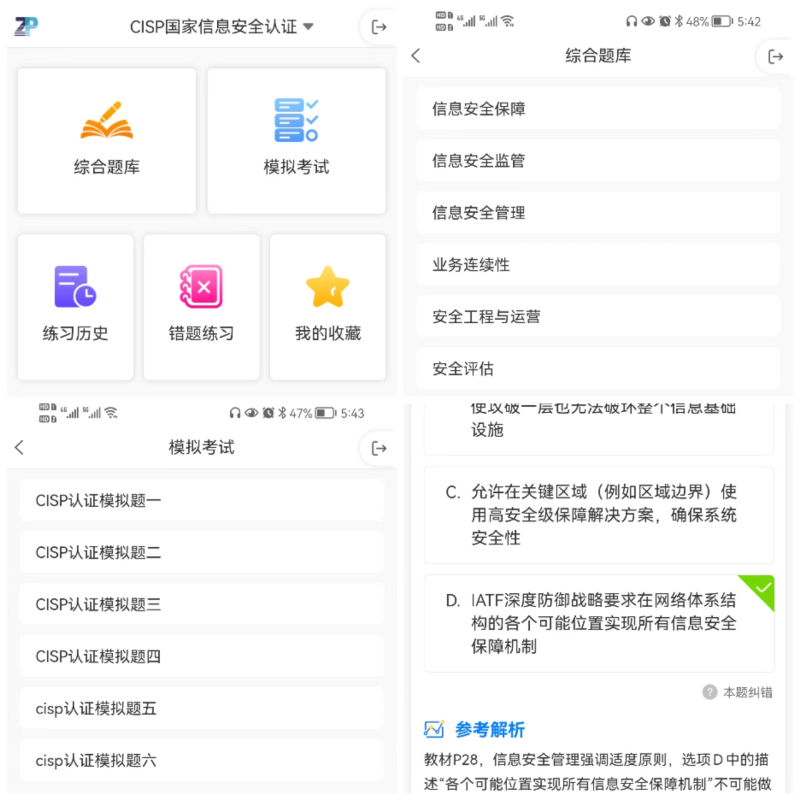

更多CISP考试试题题型与答案解析(应用商店下载“IT云课” 中培CISP培训学员可免费开通)

开通方式:4008082006 /13910781835 (同微信) / 右侧小窗咨询

[1] |